De la frică la încântare! Trucuri înfricoșătoare de securitate cibernetică și delicii de hacking etic

Pentru mulți dintre noi, octombrie este o lună a dovlecilor, a decorațiunilor înfricoșătoare, a pânzelor de păianjen, a scheletelor și a costumelor înfiorătoare. Deși vorbim de lucruri înfricoșătoare, este un moment bun să vă reamintim că luna octombrie este și Luna conștientizării securității cibernetice, cu mai multe campanii de pe tot globul care au ca scop creșterea gradului de conștientizare cu privire la importanța securității online.În Europa, există Luna europeană a securității cibernetice (ECSM), Luna națională de conștientizare a securității cibernetice (NCSAM) în Statele Unite și Luna de conștientizare a securității cibernetice (CSAM) în Canada. Toate aceste inițiative sunt axate pe oferirea de resurse pentru educarea și informarea oamenilor, organizațiilor și angajaților despre securitatea online și despre cum să protejăm datele personale și profesionale.

Specialiștii IT independenți de la Reviewedbypro și multe alte surse indică faptul că abilitățile de hacking nu sunt folosite numai pentru activități rău intenționate.Hackerii sunt folosiți și de multe companii care doresc să-și sporească securitatea și să țină atacatorii rău intenționați departe de sistemele, serverele, rețelele și software-ul lor.

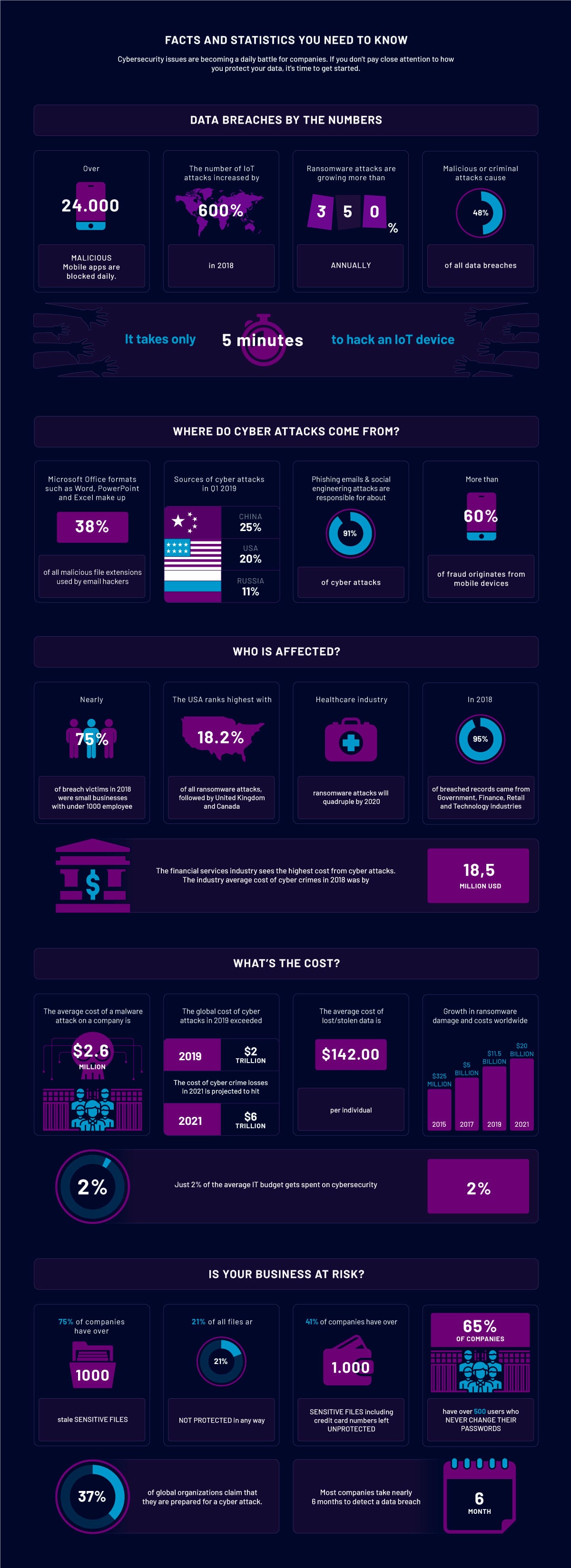

Așadar, tocmai la timp pentru Halloween, vă vom înspăimânta cu aceste fapte și informații bântuitoare despre securitatea cibernetică care vă vor face să stați cu un sentiment înfricoșător în oase. Iar partea cea mai gravă este că riscul unui atac cibernetic a crescut pentru companiile de toate dimensiunile și din toate industriile în ultimii cuiva ani.

Acum că ați examinat aceste statistici alarmante, vrem să vă anunțăm că există o modalitate de a vă proteja afacerea de atacurile cibernetice și aceasta este prin hacking etic. Mai jos vom arunca o lumină asupra motivului pentru care companiile au nevoie, acum mai mult ca niciodată, să angajeze hackeri etici pentru a-și proteja sistemele și rețeaua.

Ce este „hacking etic”?

Hackerii sunt de obicei văzuți ca niște personaje nedumerite în hanorace, aplecate asupra unui computer în întuneric, încercând să invadeze sisteme străine și să facă cât mai multe daune posibile. Acest tip de hackeri este cunoscut și sub denumirea de „Black Hat Hackers”. Dar, pe de altă parte, există ceva de genul „Ethical Hacking”. Hackingul etic, cunoscut și sub denumirea de „Test de penetrare” sau „Pălărie albă Hacking” se referă la detectarea vulnerabilităților software sau hardware care pot permite infractorilor să acceseze sisteme și apoi să raporteze problemele clienților și dezvoltatorilor, astfel încât aceștia să poată rezolva problema înainte ca riscul de securitate să devină rău real. „Hackerii Grey Hat” acţionează adesea pentru binele comun, pot încălca standardele sau principiile etice, cum ar fi grupurile de hacking împotriva cărora sunt ideologici sau pot lansa proteste împotriva lor. Hackerii „Pălărie albă” și „Pălărie gri” pot fi definiți ambii ca hackeri „etici”.

Multe companii mari, cum ar fi IBM, Telekom, Facebook, Microsoft, Google sau agenții guvernamentale angajează echipe întregi de hackeri pentru a descoperi găuri de securitate în rețelele sau serviciile lor. În acest fel, vulnerabilitățile pot fi rezolvate înainte de a fi găsite de criminali.

Cum funcționează hackerii etici?

În primul rând, o analiză cuprinzătoare a siguranței este importantă ca parte a managementului securității companiei. Acesta își propune să detecteze amenințările prin teste de penetrare și să identifice punctele slabe și vulnerabilitățile care includ coduri rău intenționate, precum și lipsa de funcționalitate care poate duce la breșe de securitate. Dacă se găsesc vulnerabilități, un hacker etic va documenta problemele și va oferi un plan despre cum să remedieze problemele.

Ce vulnerabilități pot fi detectate prin atacuri simulate?

În principiu, aproape toate punctele slabe pot fi detectate. Desigur, vulnerabilitățile care oferă acces la date sensibile, cum ar fi modificarea neautorizată a setărilor de configurare sau e-mailurile de phishing, configurarea nesigură a rețelelor, gazdelor sau dispozitivelor, defectele de criptare sau autentificare sunt deosebit de importante.

Testarea de penetrare poate interfera cu operațiunile IT în curs?

În funcție de natura muncii, intervenția hackerului etic poate duce la întreruperi ale operațiunilor IT. Dar merită să ne amintim că întreruperea cauzată de un hacker etic va părea minoră în comparație cu stresul de a face față unui hacking real sau a unei breșe de date cibernetice.

Este legal hacking-ul etic?

Hackingul etic este permis numai dacă clientul este de acord în mod expres ca analize de securitate și teste de penetrare să fie efectuate în compania sa. Această declarație ar trebui să provină de la un reprezentant autorizat în companie - cum ar fi directorul general sau semnatarul autorizat. Cu autoritatea corespunzătoare, managerul IT poate acorda și aprobarea oficială pentru hacking etic.

Ce ar trebui reglementat în contractul de servicii?

Ar trebui reglementat când și în ce perioadă au loc testele de penetrare și analizele. Alte puncte importante includ clasificările de risc ale testelor, tehnicile utilizate (acces la rețea, acces fizic, inginerie socială etc.), precum și informații despre domeniul de aplicare al testelor. De asemenea, trebuie inclusă o clauză de secret, deoarece hackerii etici pot obține informații despre informațiile confidențiale ale companiei.

Ce detalii juridice trebuie să ia în considerare companiile?

Clientul își poate da consimțământul numai pentru zonele care se află sub jurisdicția sa. Trebuie să existe claritate cu privire la subiectul testării de ambele părți înainte de a începe analiza de securitate și testele de penetrare. Acest lucru este deosebit de important atunci când aveți de-a face cu sisteme operate de terți - cum ar fi părți ale infrastructurii IT sau centrul de date.

Securitatea este restabilită odată cu eliminarea tuturor vulnerabilităților?

Desigur, departamentul IT va face tot posibilul pentru a elimina orice slăbiciuni care au fost descoperite împreună cu hackerul etic. În plus, trebuie investigat dacă hackerii criminali au exploatat deja vulnerabilitățile, de exemplu prin instalarea unui software de control de la distanță pentru a obține controlul permanent asupra sistemului.

Care este cererea pentru hacking etic?

Cererea este în creștere. Pe măsură ce numărul rețelelor crește, atacurile frauduloase ale hackerilor devin mai frecvente și mai periculoase. În trecut, serviciile de hacking etic erau utilizate în principal de companiile care lucrau cu date sensibile, cum ar fi furnizorii de servicii financiare sau furnizorii de comerț electronic. Cu toate acestea, odată cu Internetul lucrurilor și rețelele progresive, alte sectoare trebuie să se protejeze din ce în ce mai mult împotriva atacurilor hackerilor. Prin urmare, hacking-ul etic este o modalitate eficientă pentru toate companiile de a detecta posibile lacune de securitate în sistemul sau produsul lor.

Cât de des trebuie efectuat testul de penetrare?

Companiile nu efectuează teste de penetrare decât după ce au întâlnit o breșă sau își dau seama că un hacker a instalat deja un virus în aplicația sau sistemul lor intern. Pentru a asigura securitatea serverelor, sistemelor, software-ului și rețelei mai consistente, testele de penetrare ar trebui efectuate în mod regulat de 1-2 ori pe an.

Cum recunoști un furnizor de renume?

Un furnizor bun comunică întotdeauna în avans despre posibilele riscuri pentru operațiunea în curs și insistă asupra unui contract obligatoriu pentru ambele părți. Inutil să spun că hackerul etic nu începe lucrul până când clientul și-a dat acordul explicit pentru analiză și testare. Căutați furnizori care au ani de experiență în livrarea angajamentelor confidențiale ale clienților.

Spre deosebire de trick-or-treaters, criminalii cibernetici nu apar doar o dată pe an, așa că este vital ca afacerea dvs. să fie pregătită și sigură. Așadar, iată răsfățul nostru: o CONSULTARE GRATUITĂ pentru a vă evalua nevoile de testare de securitate.

NOTĂ: Statisticile au fost colectate de către Indrivo pe baza resurselor precum The Telegraph, Varonis, Statista, Kaspersky, FinancesOnline.com, Cybersecurity Ventures, Data Connectors and CPO Magazine.